När en ransomware-attack stänger ner ett tillverkningsföretags IT-miljö på en fredag eftermiddag är det sällan IT-avdelningen som känner av det först. Det är skiftledaren som ser att styrsystemen inte svarar. Produktionschefen som ringer och frågar vad som händer. Och ingen som har ett tydligt svar, för det finns ingen process som definierar vad som ska göras härnäst.

Det är det faktiska scenariot för industriföretag utan strukturerad incidenthantering. Inte ett worst-case-exempel, utan ett som upprepas varje gång ett IT-problem saknar en ägare, en klassificering och ett eskalationsflöde. Konsekvensen är inte bara teknisk. Varje timme utan normaldrift syns direkt i produktionsvolymer, leveransprecision och i värsta fall kundrelationer som tagit år att bygga upp.

Gränsen mellan IT och produktion suddas ut

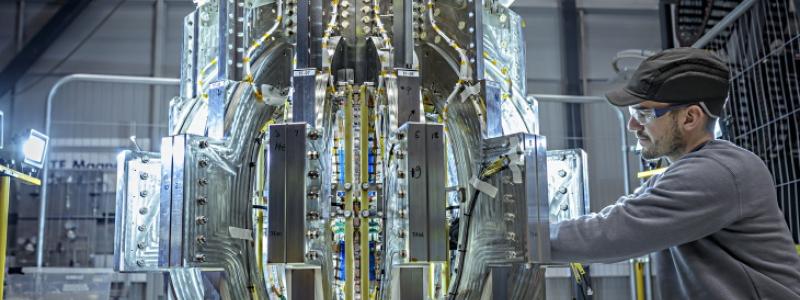

Tillverkningsindustrins specifika utmaning är att IT-incidenter allt oftare inte stannar i IT-miljön. OT-system, alltså den operativa teknologi som styr maskiner, sensorer och produktionslinjer, är i ökande grad uppkopplade mot samma nätverk som affärssystemen. En attack som börjar i ett mejlkonto kan inom timmar påverka en produktionslinje. Det är inte ett teoretiskt scenario, det är ett mönster som återkommer i incident-rapporter från tillverkande företag runt om i Europa.

Den uppkopplingen skapar ett ansvarsvakuum som få organisationer har adresserat. IT-avdelningen äger nätverket. Produktionen äger maskinerna. När en incident befinner sig i gränslandet mellan de två miljöerna uppstår en fördröjning som inte handlar om teknisk komplexitet utan om oklar ansvarsfördelning. Det är just den fördröjningen som ett strukturerat ramverk för incidenthantering är designat att eliminera.

Det är också den verkligheten NIS2-direktivet är skrivet för. Direktivet, som nu implementeras i svensk lagstiftning och gäller för tillverkningsindustri och kritisk infrastruktur, kräver att incidenter med väsentlig påverkan rapporteras till tillsynsmyndigheten inom 24 timmar och att en fullständig rapport lämnas inom 72 timmar. De kraven kan inte uppfyllas utan en dokumenterad process. Muntliga rutiner och mejltrådar ger varken den spårbarhet eller den tidslinjerekonstruktion som myndigheten förväntar sig.

Med ett systematiskt system för incident management på plats vet varje person i kedjan vad deras roll är innan en incident inträffar, inte under den.

Tillverkning är ett prioriterat mål av ett enkelt skäl

Verizon DBIR 2023 analyserade 16 312 säkerhetsincidenter globalt och identifierade tillverkning som den näst mest utsatta sektorn med 1 817 registrerade incidenter. Ransomware dominerade angreppssätten och 95 procent av alla intrång var finansiellt motiverade.

Logiken är rak. Ett stoppat löpande band genererar ett beslut om lösensumma snabbare än ett stoppat backoffice-system. Angripare vet det. De väljer industrimål inte av slump utan av kalkyl. Det är inte en bedömning som förändras av att er organisation förbättrar sin perimetersäkerhet, det är en bedömning som förändras av att era återhämtningstider sjunker. En organisation som kan återställa drift på två timmar är ett mindre attraktivt mål än en som behöver två dagar.

Det skiftet, från att försöka bli osårbar till att bli snabbt återhämtningsbar, är det mest konkreta argumentet för att investera i strukturerad incidenthantering just nu.

Tre saker som skiljer strukturerade organisationer från de andra

De flesta industriföretag har redan något som liknar incidenthantering. Problemet är att det är odokumenterat, inkonsekvent och beroende av att rätt person råkar vara på plats. Det finns tre specifika skillnader hos de organisationer som hanterar incidenter snabbare och med lägre produktionsbortfall.

De har en klassificeringsmatris som alla känner till. Kritisk, hög, medium, låg, definierat utifrån verksamhetspåverkan, inte IT-terminologi. En kritisk incident är en som stoppar produktion eller bryter mot regulatoriska krav. Allt annat prioriteras därunder. Den matrisen eliminerar de 40 minuter som annars går åt till att argumentera om vem som äger problemet, minuter som i en aktiv attack eller ett pågående driftstopp är direkt kostsamma.

De separerar incidenthantering från problemhantering. Att återställa ett system till drift är en process. Att förstå varför det gick ner och förhindra att det händer igen är en annan, med en annan tidshorisont och ett annat ägarskap. Organisationer som blandar ihop de två tar längre tid på båda. Incidenthantering handlar om återställning. Problemhantering handlar om rotorsak. De kräver olika kompetenser, olika verktyg och olika uppföljningsrutiner.

De gör Post-Incident Reviews på allvar. Inte som en formell övning som producerar ett dokument ingen läser, utan som det snabbaste sättet att identifiera de processbrister som garanterar att nästa incident kostar lika mycket som den förra. De organisationer som genomför strukturerade eftergranskningar efter varje kritisk incident minskar sin genomsnittliga incidentvolym över tid. De som hoppar steget kör samma scenario om och om igen.

MTTR är måttet som avslöjar sanningen

Mean Time To Recover, återgångstiden till normaldrift, är det nyckeltal som inte ljuger. Antalet registrerade incidenter säger ingenting om effektivitet. Lösningsgraden vid första kontakt säger ingenting om hur länge produktionen stod still. MTTR säger precis det som ledningen och produktionschefen faktiskt bryr sig om: hur lång tid tog det innan vi var tillbaka?

Organisationer med dokumenterade processer återställer normaldrift på timmar. De utan gör det på dagar. Den skillnaden syns i produktionsvolymer, i leveransprecision och, för de företag som nu omfattas av NIS2, i tillsynsrapporter.

Tillverkningsindustrin har liten marginal för improvisation. Incidenthantering som bygger på att rätt person råkar vara tillgänglig är inte en process, det är en satsning på tur. Strukturerade organisationer slutar förlita sig på det långt innan nästa attack avgör saken.